高级电表: 生态系统、安全威胁和计数器测量

智能电网电表的安全威胁

本文引用地址:http://www.amcfsurvey.com/article/117151.htm未来的智能电网或高级电表将在极大程度上依赖各种有线或无线通信技术。提高不同智能电网组件之间的自动化程度,则意味着要增加由计算机控制的电子设备和软件,而这则可能会增加潜在的网络攻击。

网络攻击的一个独特特点就是它可以从世界上任何一个远程位置,通过公共网络发起。华尔街日报报道过,网络间谍曾侵入美国电网并安装了可以破坏系统的软件程序。成功的网络攻击带来的潜在后果包括:发电机遭到破坏,停电甚至造成电网不稳定。这种严重的安全隐患已经引起了各国政府的关注。

通过一些研究,人们已经找到了几种解决AMI网络无线设备攻击的方法。由于这些无线设备均位于供电公司的物理安全防线以外,因此它们受到破坏的机率非常大。Goodspeed所做的一项研究解释了攻击者如何从这些设备(包括用于网络验证的密匙)中获得数据,以及如何修改设备的内存以插入恶意软件。

AMI设备的其他漏洞包括不安全的数据总线,串行连接或远程访问调试端口。

除了以物理方式篡改仪表来改变其特性外,大多数已知的漏洞都与通信媒介和通信协议有关,因为与电网相连的互联网本身就存在许多安全漏洞。对于一个经验丰富的黑客来说,每一个通信路径都是一个潜在的攻击路径。许多潜在的进入点实际上都没有进行保护。无线网络很容易被攻击者监视,并且容易遭到中间人(Man-in-the-Middle)攻击。

确保通信端口安全

下面提供一些建议实施的技术,以便为智能电网生态系统的通信通道提供保护。

(1) 使用安全的通信协议

电网的各个实体之间使用了大量数据交换协议。 其中一些协议,如传输控制协议(TCP)/互联网协议(IP)、超文本传输协议(HTTP)和文件传输协议(FTP)被广泛应用于全球信息技术领域。 这些协议都不是很安全,很容易受到攻击,因为被传输的数据不受任何限制,可以很轻易地遭到黑客窃听。

应当使用IPSec(互联网协议安全)、SSL(安全套接字层)/TLS(传输层安全)和SSH(安全shell)替换这些不安全的协议。 IPsec使用加密技术,确保在专用网络的参与节点之间传输的数据具有保密性、完整性和真实性。 TLS由IETF进行标准化,该协议的目的是使用数据加密,保护和验证公共网络之间的通信。这些协议旨在防止窃听、消息伪造和干扰。

另一个协议是安全Shell(SSH),它是一种程序,可以通过网络登录另一台计算机并在远程机器上执行命令。例如,SSH可用来远程登录电网切换设备,以监视其状态或传递命令。它为处于不安全网络的两台主机提供有效的验证和安全的加密通信。它可以取代rlogin、rsh、rcp、rdist和telnet技术。SSH可以帮助网络避开IP欺骗、IP源路由和DNS欺骗等攻击。

(2) 加密的数据保护

几乎所有安全协议(包括前面提到的协议)都需要使用某种密码技术来对数据进行加密。一种常见的密码算法是在对称密匙加密中使用的AES(高级加密标准)算法。该算法在软件和硬件中速度都很快,并且实施相对容易,不需要太多内存。 AES对保护分类信息非常有用。 要在用于保护国家安全系统的产品中实施AES,购买之前须经过NSA(国家安全局)的审查和认证。

AES支持三种密匙:128位,196位和256位。 密匙长度越长,提供的安全性越好。

(3) 提供更安全的控制和命令

对称密匙加密适合用于保护大量数据,但是无法提供最高程度的安全性。非对称密匙加密可以做到这一点,例如椭圆曲线数字签名算法(ECDSA)可以用于加密任何控制/命令,如远程断开/建立连接、实时价格变化等。这为使用命令控制电网设备提供了更高级别的验证。 基于椭圆曲线密码学(ECC)的密匙交换可以提供更高程度的安全性。 ECC也可以用于Zigbee等无线网络,提供数字证书来交换智能电网生态系统中的Zigbee节点/设备间信息。

(4) 密码算法的密匙生成和保存

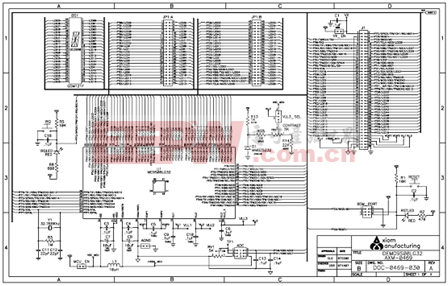

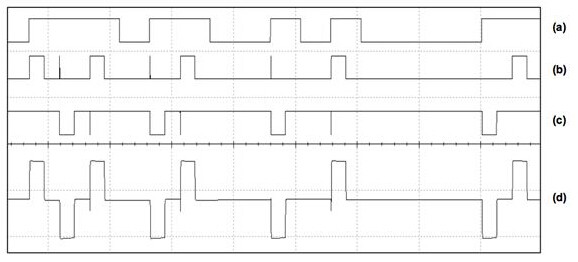

几乎所有安全密码和加密密匙都依赖于随机播种。 使用伪随机数字生成密匙会导致伪安全性。生成的随机种子必须是真正随机的,才能使破译者无法进行模式分析。 美国国家标准与技术研究院(NIST)推荐使用兼容FIPS – 140-2标准的随机数生成器来实现更高程度的安全性。来自通信端口的原始数据使用真正随机的种子加密(如图 3所示)。强烈推荐在硬件中实施随机生成器,因为软件生成的随机数并不被认为是安全的,而且容易被破解。

(5) 安全的调试和客户端-服务器认证

调试端口操作是黒客执行未授权程序代码,以特权模式控制安全应用和运行代码的常见方式之一。符合IEEE标准1149.1 (AKA JTAG) 的调试端口,让黑客有机可乘,可以通过任意方式破坏系统的安全机制,并获得对操作系统的控制。为了保证系统的安全,应当严格禁止在未授权的情况下使用调试端口。

尘埃粒子计数器相关文章:尘埃粒子计数器原理

评论