基于认证的异构无线传感器网络入侵预防系统(08-100)

系统中,针对此,我们做了以下设置:

本文引用地址:http://www.amcfsurvey.com/article/91771.htm·计算机端只负责显示数据和存储,不负责安全认证;

·计算机端连接DSP时需要口令,若无此口令,则不能获得来自DSP端的数据;

·计算机中的数据库设置安全密钥,无此密钥不能访问。

3.2.2 PC显示程序

界面采用MFC程序编写,软件界面主要包括有效数据的图形化显示、网络参数、网络拓扑显示、事件日志、口令验证等。

为了便于查询历史数据和事件,需要制作一个简单的数据库。数据库中的字段包含各个节点状态、发来数据、网络流量、网络状态(例如是否受到攻击等)等。

第四章 系统测试

4.1功耗测量基本网络测试

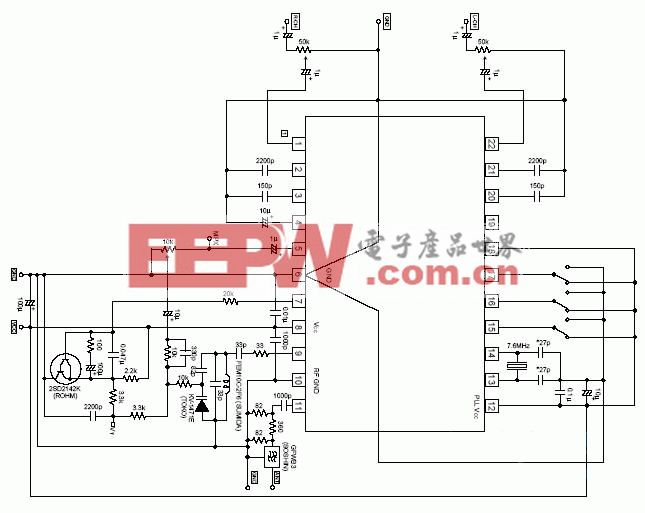

对于Zigbee系统来说,功耗是一个重要的指标。在通信中,CC2430一共可以分为3个状态,一个阶段是射频工作状态,一个是单纯51核工作状态,还有一个就是休眠状态,它们有着不同的功耗,须分别测量。

依次测量得到51核工作电流,外围电路(包括传感器)工作电流。经过计算和处理,总结于下表:

4.2 安全功能测试

攻击测试主要是指让某节点模拟攻击,测试系统是否对攻击起到防御、报警作用。

4.2.1攻击模型与系统防御分析

为了进行攻击测试,首先要对各种攻击进行建模,然后模拟各种攻击对系统进行测试。

* 频谱攻击:

* 数据窃取:

* 非法节点的入侵:

* 针对认证过程的攻击:

* 基于网络抓包的攻击:

* 合法节点的快速发包攻击:

结果表明本系统能够成功检测和防御上述的各类网络进攻。

4.2.2 口令认证测试

为了防止DSP输出数据被非法截获,所以在DSP和计算机之间的通信采用口令人证的方式进行。只有口令是正确的,DSP才通过USB输出结果。测试结果:系统运行正常。

4.2.3 算法复杂度分析和运行时间测试

相关文献[7]对常见加密算法进行了时间测量,可以看出RC4(RC4算法是TKIP算法中的核心加密算法)在所有算法中的时间是最节省的。

在DSP处进行算法运行时间测试,经过测试10组数据做平均后,得到最终的数据平均为42393个时钟周期,DSP的高速性得到充分体现,符合网络实时工作的需求。

第五章 系统展望与推广

5.1系统推广和应用

本系统中借用了传统无线网络的比较完善的安全协议,并根据Zigbee协议的特点和应用环境进行了改进。本系统在加(解)密算法的基础上增加了安全认证机制和网络维护机制,同时加强网络健壮性和安全性,并充分使用DSP平台的优势,对Zigbee网络常见的攻击进行了有效的监控和防御,从而在Zigbee传感器网络上实现了比较安全的协议,但又不失Zigbee网络的优势,做了一个双赢的协调。

评论